Um malware que passou despercebido por mais de dois meses está roubando criptomoedas de usuários de computadores da Apple. Chamado Banshee macOS Stealer, o programa visa obter acesso a credenciais salvas em navegadores, carteiras de criptomoedas e outros dados sensíveis.

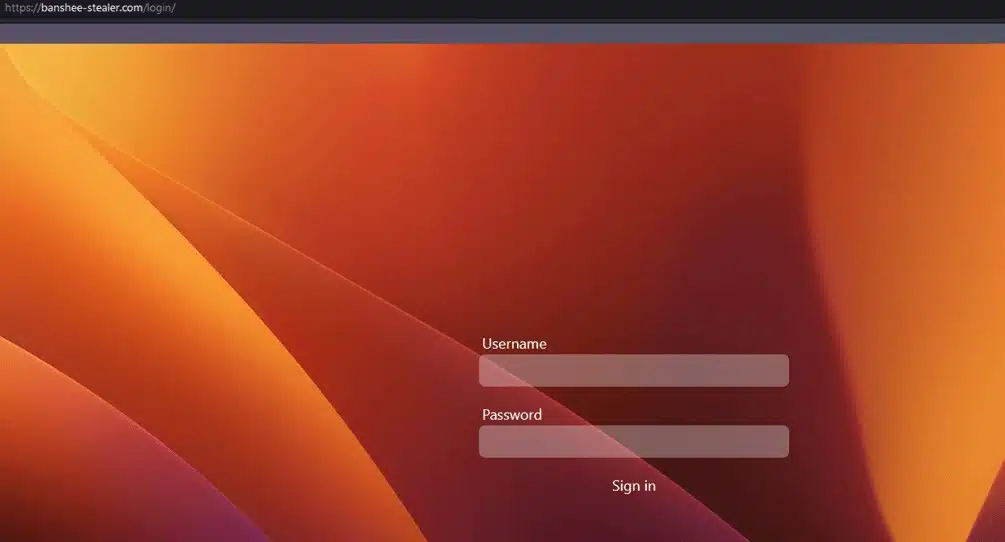

Segundo a empresa de segurança Check Point Research, o malware foi anunciado em fóruns especializados como um “stealer-as-a-service”, custando cerca de US$ 3.000 para que terceiros tivessem acesso a ele.

Os pesquisadores descobriram que o nível da ameaça era alto quando notaram que os desenvolvedores roubaram um algorítimo de criptografia do próprio anti-vírus da Apple, o XProtect, fazendo com que o malware não fosse detectado pela ferramenta.

Malware é distribuído através de sites falsos

Embora o macOS seja famoso por sua segurança, a Check Point Research nota que o sistema operacional da Apple já conta com mais de 100 milhões de usuários, fazendo com que cada vez mais hackers se disponham a criar malwares.

No caso do Banshee macOS Stealer, o malware é distribuído através de sites falsos e do GitHub enquanto se passa por softwares populares como Chrome, Telegram e TradingView.

Desde quando teve seu código exposto, em novembro de 2024, anti-vírus passaram a detectá-lo com maior precisão. No entanto, os pesquisadores notam que essa exposição também cria novos perigos, como modificações feitas por outros desenvolvedores.

Em suma, o malware rouba dados sensíveis encontrados em navegadores como Chrome, Brave, Edge e Vivaldi, bem como extensões de carteiras de criptomoedas.

“Ele utiliza pop-ups convincentes projetados para se parecer com prompts legítimos do sistema, a fim de enganar os usuários e fazê-los inserir suas senhas do macOS.”

Na sequência, tais dados são enviados para servidores externos via arquivos criptografados.

Usuários de Windows também são foco de ataques

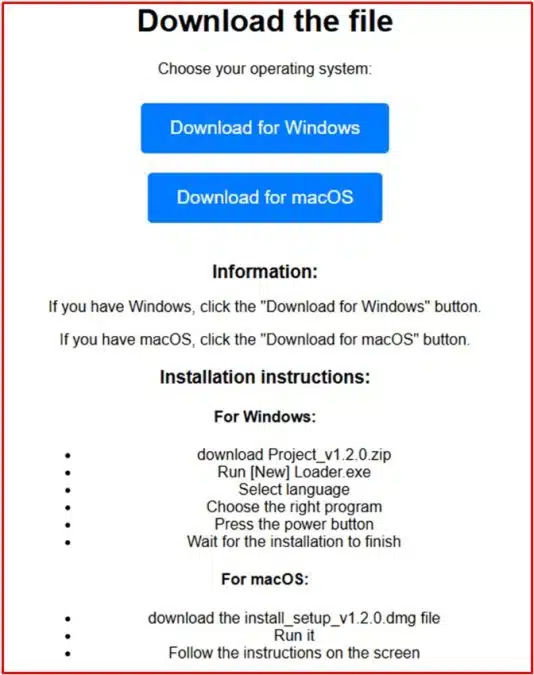

Apesar do relatório ter foco em usuários de macOS, o estudo mostra que usuários de Windows também estão sendo alvos de um malware semelhante, chamado Lumma Stealer.

Como exemplo, um repositório malicioso do GitHub mostra duas opções de download, uma para cada sistema operacional, enquanto visam aumentar o número de vítimas.

“Esses repositórios frequentemente pareciam legítimos, com estrelas e avaliações para criar confiança antes de lançar suas campanhas maliciosas.”

O relatório não revela as perdas das vítimas, mas nota que a ameaça continua ativa mesmo após seus principais desenvolvedores terem encerrado suas vendas. Aos usuários, a recomendação é não fazer downloads de fontes duvidosas e duvidar de avaliações positivas.