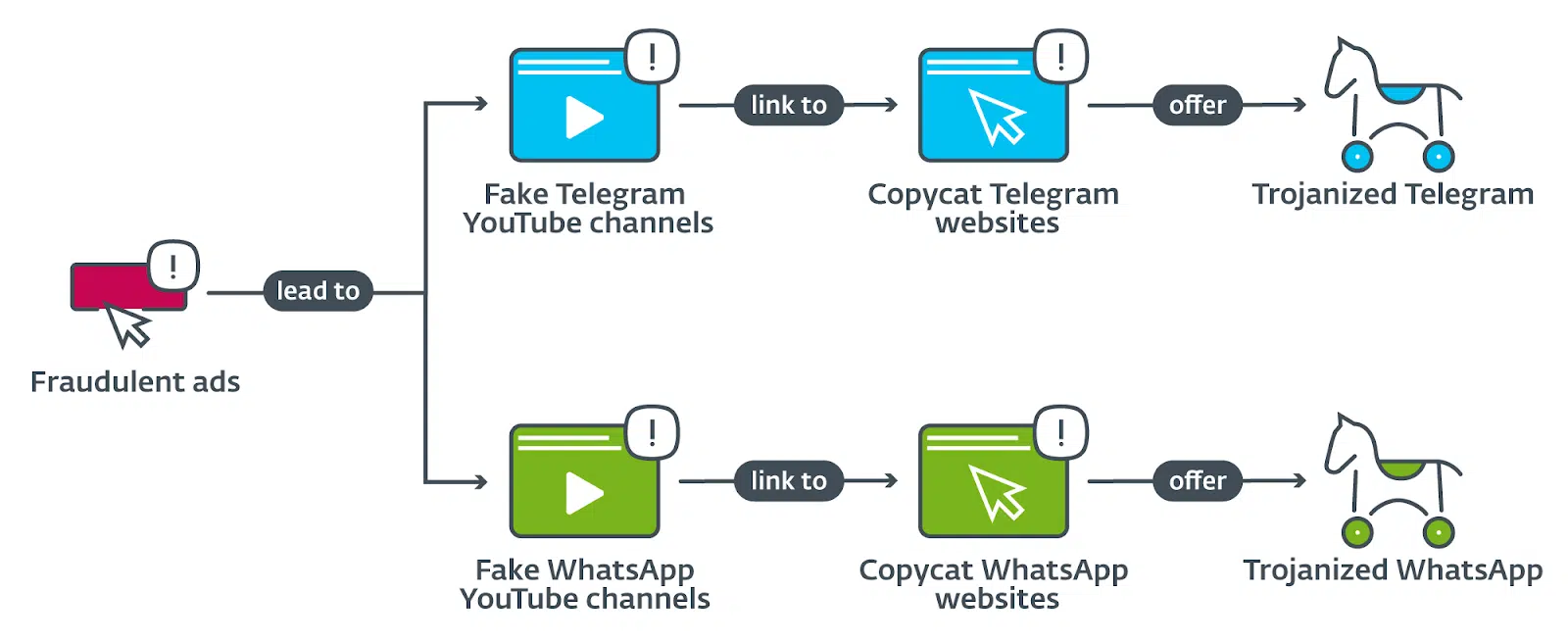

Um novo relatório de segurança da ESET, empresa de segurança cibernética, detectou aplicativos disfarçados de WhatsApp e Telegram que roubam criptomoedas das vítimas, sendo os principais alvos usuários de Android e Windows.

De acordo com a pesquisa de segurança, os aplicativos falsos de mensagens possuem versões com trojans. Assim, quando a vítima realiza o download, arrisca perder dinheiro e informações pessoais.

A maioria dos apps maliciosos identificados são clippers, e é a primeira vez que a ESET vê o uso desse tipo de malware para Android disfarçados de aplicativos de mensagens instantâneas.

Além disso, alguns desses apps usam reconhecimento óptico de caracteres (OCR) para reconhecer o texto de capturas de tela armazenadas em dispositivos comprometidos, outra novidade para o malware Android.

Clippers em falsos “WhatsApp e Telegram” roubam dados da área de transferência dos dispositivos

O clipper é um malware que rouba ou modifica o conteúdo armazenado na área de transferência.

Esse tipo de código malicioso é atraente para os cibercriminosos interessados em roubar criptomoedas, pois os endereços das carteiras on-line são compostos de longas cadeias de caracteres e, ao invés de digitá-los, os usuários tendem a copiar e colar os endereços.

Ao usar esse tipo de malware é possível interceptar o conteúdo da área de transferência e roubar qualquer endereço de carteira de criptomoeda copiado. Ou seja, usuários que copiam um endereço e colam sem conferir as informações, correm ainda mais riscos.

De acordo com Camilo Gutiérrez Amaya, chefe do Laboratório de Pesquisa da ESET América Latina, os clippers podem se tornar nocivos a usuários de criptomoedas.

“Não apenas os primeiros clippers foram identificados em aplicativos de mensagens instantâneas, mas vários grupos deles foram descobertos. O principal objetivo dos clippers é interceptar comunicações nos aplicativos de mensagens que a vítima usa e substituir quaisquer endereços de carteira de criptomoeda enviados e recebidos por endereços pertencentes aos invasores. Além das versões trojanizadas do WhatsApp e Telegram para Android, eles também encontraram os mesmos aplicativos para Windows.”

Vítimas só detectam problema se reiniciarem os aplicativos, diz pesquisadores

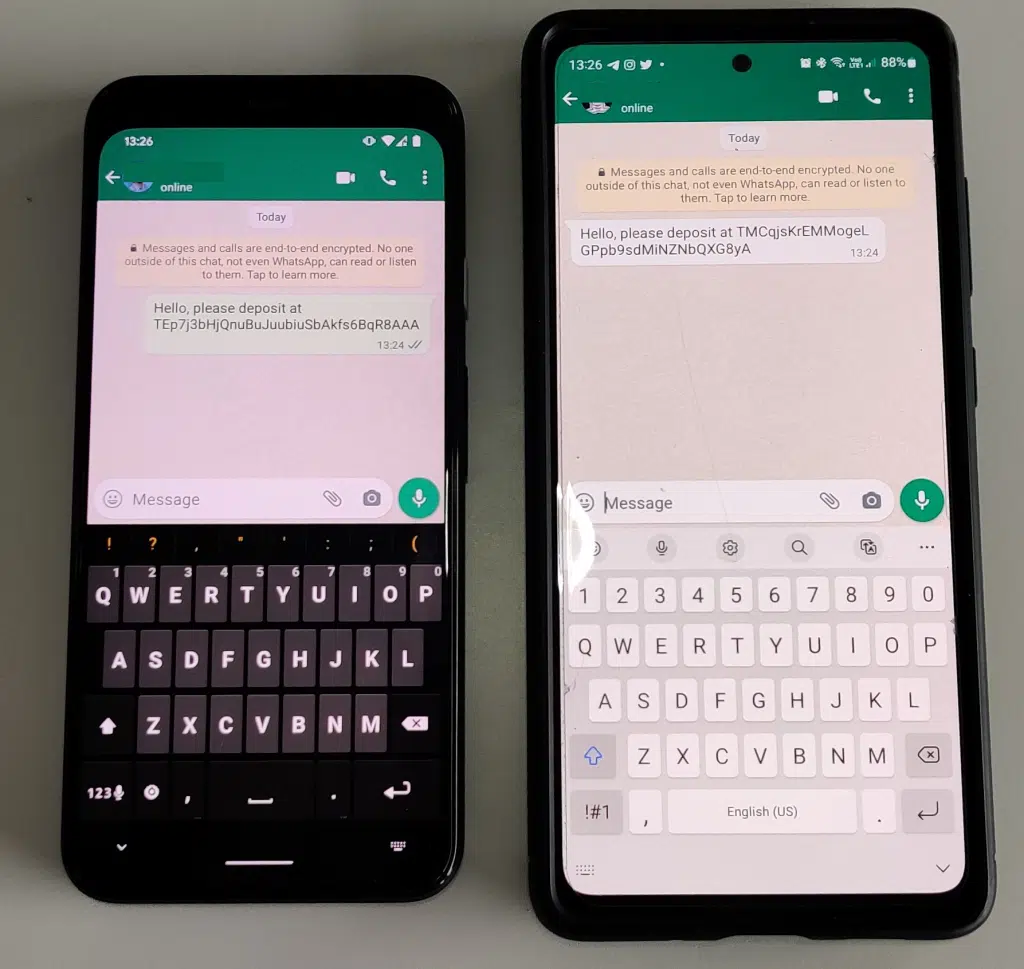

A ESET observou que os aplicativos se comportam de maneiras diferentes. Ao colar o endereço da carteira de criptomoedas, a vítima que usa a versão maliciosa do aplicativo Telegram continuará a ver o endereço original até que o aplicativo seja reiniciado, depois disso, o endereço exibido será o que pertence ao invasor.

No WhatsApp, a vítima verá o seu próprio endereço nas mensagens enviadas, mas o destinatário da mensagem receberá o endereço do invasor.

Como se proteger no Android?

- Instale aplicativos somente de fontes confiáveis, como a Google Play Store.

- Se os endereços da carteira de criptomoedas estiverem sendo compartilhados por meio do aplicativo Telegram para Android, verifique novamente se o endereço enviado corresponde ao exibido após reiniciar o aplicativo. Caso contrário, avise o destinatário para não usar o código e tente excluir a mensagem. Infelizmente, essa técnica não pode ser aplicada à versão trojanizada do WhatsApp para Android.

- Não armazene imagens não criptografadas ou capturas de tela que contenham informações confidenciais, como frases mnemônicas, senhas e chaves privadas, em seu dispositivo.

- Se acredita que você tenha uma versão trojanizada do Telegram ou WhatsApp no seu dispositivo, opte por minerá-la manualmente do seu dispositivo e baixar o aplicativo do Google Play ou diretamente do site legítimo.

E no Windows?

- Caso você tenha certeza de que o instalador do Telegram é legítimo, verifique se a assinatura digital do arquivo é válida e emitida pelo Telegram FZ-LLC.

- Se suspeitar que o aplicativo é malicioso, é recomendável usar uma solução de segurança para detectar a ameaça e removê-la. Mesmo que você não tenha esse software, você pode usar o scanner on-line gratuito da ESET.

- A única versão oficial do WhatsApp para Windows está atualmente disponível na loja da Microsoft.