Uma pesquisa publicada no blog oficial de segurança da Microsoft revela como uma organização criminosa começou a espalhar malwares em empresas privadas e instituições governamentais para minerar criptomoeda de forma ilegal. De acordo com o estudo, o grupo hacker BISMUTH conseguiu financiar suas atividades através da Monero.

O grupo hacker conduziu ataques de espionagem cibernética complexos que afetaram grandes corporações multinacionais, governos e instituições pelo mundo, diz o relatório da Microsoft Threat Intelligence Center (MSTIC).

Os malwares espalhados nos computadores mineravam a criptomoeda e enviava a recompensa de mineração para a carteira dos hackers. Em cada ataque o grupo conseguia pelo menos mil dólares.

O valor que os hackers ganhavam em cada ataque dependia, claro, de quanto poder de computação os computadores tinham e o tempo que eles rodaram até serem identificados e eliminados. Mas a receita obtida por meio dos ataques foi bem significativa.

Diferente do bitcoin, a monero pode ser minerada em computadores usando CPUs, os malwares eram instalados em centenas e milhares de computadores das empresas.

Geralmente quando hackers acessam grandes redes eles instalam ransomwares, que criptografam todos os arquivos e então eles pedem um resgate, a prática é um tipo de extorsão.

Na nova empreitada os hackers estão preferindo instalar os mineradores que ficam rodando por bastante tempo e podem dar um lucro garantido, já que na maioria das vezes as empresas não pagam por resgates.

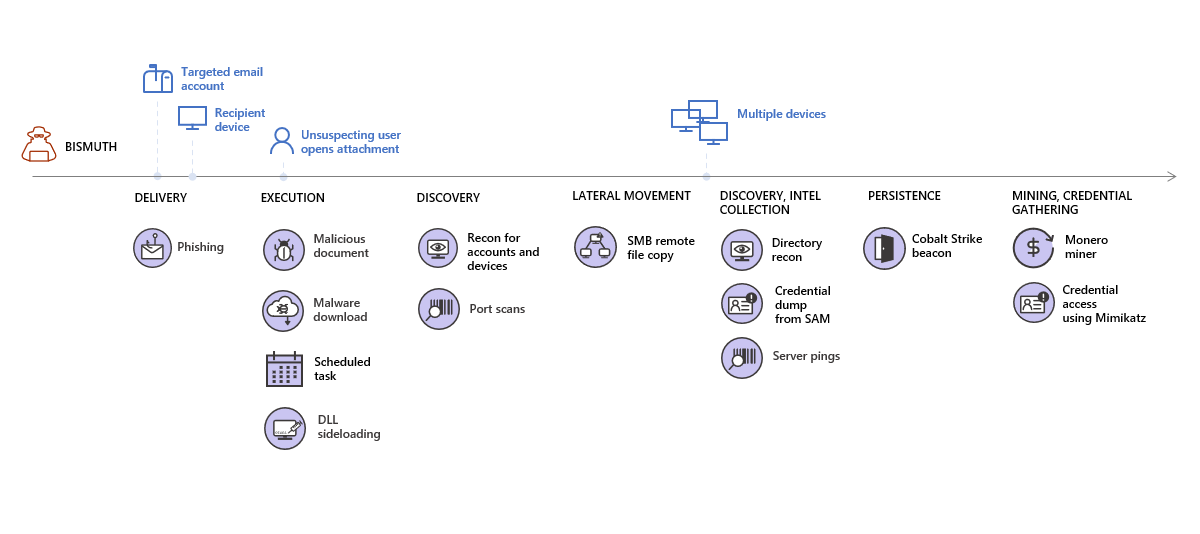

O grupo BISMUTH ataca por meio de e-mails, especialmente criados de uma conta do Gmail que é feito especificamente para cada empresa. O grupo faz reconhecimento de funcionários usando redes sociais e escolhe uma vítima que pode abrir o vírus. O e-mail é enviado para apenas uma pessoa de cada empresa.

No e-mail existe um falso documento do Word ou um falso arquivo compactado, se o destinatário abrir e o computador não tiver um bom antivírus, o vírus é instalado e passa a coletar informações. Eventualmente um administrador pode usar o computador e entregar sua senha para o vírus que está monitorando a rede.

Depois disso o malware sai da fase de “descoberta” e passa a instalar os mineradores em todos os computadores da rede.

Para se proteger do ataque a Microsoft recomenda educação de usuários e o uso de ferramentas de antivírus.