A GMX, famosa corretora descentralizada de criptomoedas, sofreu um ataque de US$ 42 milhões na quarta-feira (2). A empresa ofereceu um bônus de US$ 5 milhões casos os fundos fossem devolvidos, além de retirar todas as acusações.

O hacker aceitou a oferta, mas antes disso converteu parte dos fundos em Ethereum, em alta de 12% desde então.

Segundo analistas da Lookonchain, o hacker lucrou cerca de US$ 3 milhões com essa operação.

Hacker da GMX devolve fundos, mas lucra milhões com alta do Ethereum antes

Dados on-chain mostram que o hacker roubou US$ 23 milhões em stablecoins da GMX na última quarta-feira (2), além de outros US$ 19 milhões em Bitcoin, Ethereum, Uniswap e Chainlink.

A corretora fez uma proposta de US$ 5 milhões para o hacker, cerca de 10% do montante roubado, para que ele devolvesse a quantia.

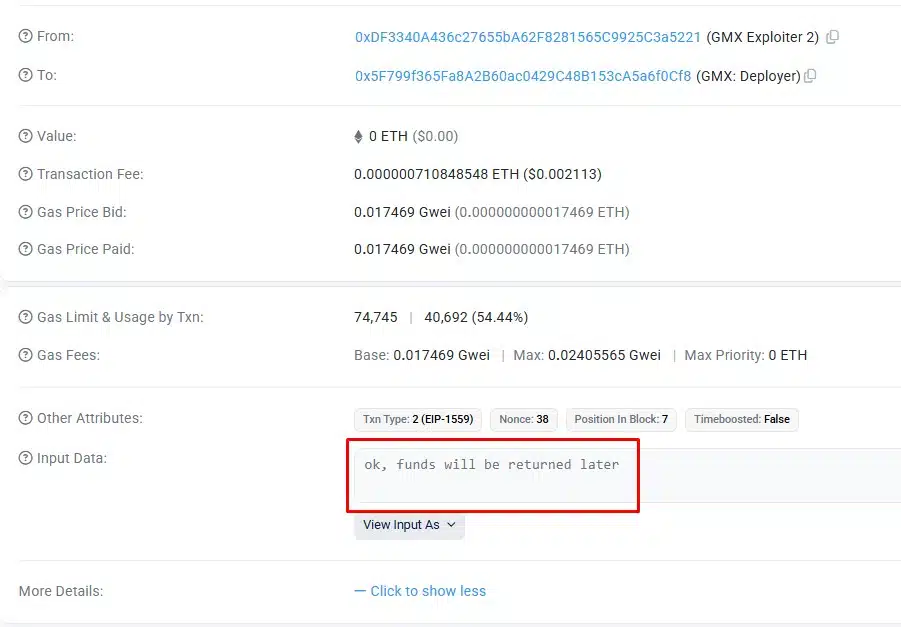

O hacker aceitou a proposta, enviando uma mensagem para os desenvolvedores.

“Ok, os fundos serão enviados depois.”

Na sequência aparece uma transação de 5,5 milhões de FRAX, uma stablecoin atrelada ao dólar americano.

Em nota publicada nesta manhã, a corretora informou que o hacker devolveu o valor integral do roubo, somando outros milhões a essa primeira transação.

“Gostaríamos de reconhecer as ações de 0xDF33[…]a5221 nessa recuperação. Um valor potencialmente explorável de US$ 42 milhões pertencente a detentores de GLP foi resguardado”, escreveu a GMX. “Após o pagamento de uma recompensa de US$ 5 milhões ao usuário, os fundos restantes agora estão seguros no Multisig de Segurança da GMX.”

There was a security vulnerability in the GMX V1 codebase that was disclosed. GMX V1 forks were also safely notified.

We would like to recognise the actions of 0xDF3340A436c27655bA62F8281565C9925C3a5221 in this recovery. A potential exploitable amount of $42 million belonging to…

— GMX 🫐 (@GMX_IO) July 11, 2025

No entanto, outra parte do roubo foi convertida em Ethereum. Segundo a Lookonchain, isso fez o hacker lucrar US$ 3 milhões antes de devolver os fundos.

“O hacker da GMX optou por devolver os US$ 42 milhões em ativos roubados em troca de uma recompensa white-hat de US$ 5 milhões. Até o momento, US$ 10,49 milhões em $FRAX já foram devolvidos”, escreveu a empresa.

“Outros US$ 32 milhões em ativos foram convertidos em 11.700 ETH, que agora valem US$ 35 milhões — gerando um ganho de aproximadamente US$ 3 milhões. Será que o hacker vai devolver todos os 11.700 $ETH (US$ 35 milhões) ou vender parte do ETH para devolver os US$ 32 milhões e ficar com os US$ 3 milhões de lucro?”

The #GMX hacker chose to return the stolen $42M assets for a $5M white-hat bug bounty.

Currently, $10.49M $FRAX has been returned.

Another $32M assets had been swapped into 11,700 $ETH, which is now worth $35M—netting a ~$3M gain.

🤔Will the hacker return all 11,700… pic.twitter.com/XjBlAK81Mf

— Lookonchain (@lookonchain) July 11, 2025

O hacker se provou honesto.

Conforme o acordo era que ele ficasse com US$ 5 milhões, o hacker devolveu toda a quantia, ficando apenas com a parte acordada.

Token GMX se recupera após devolução dos fundos

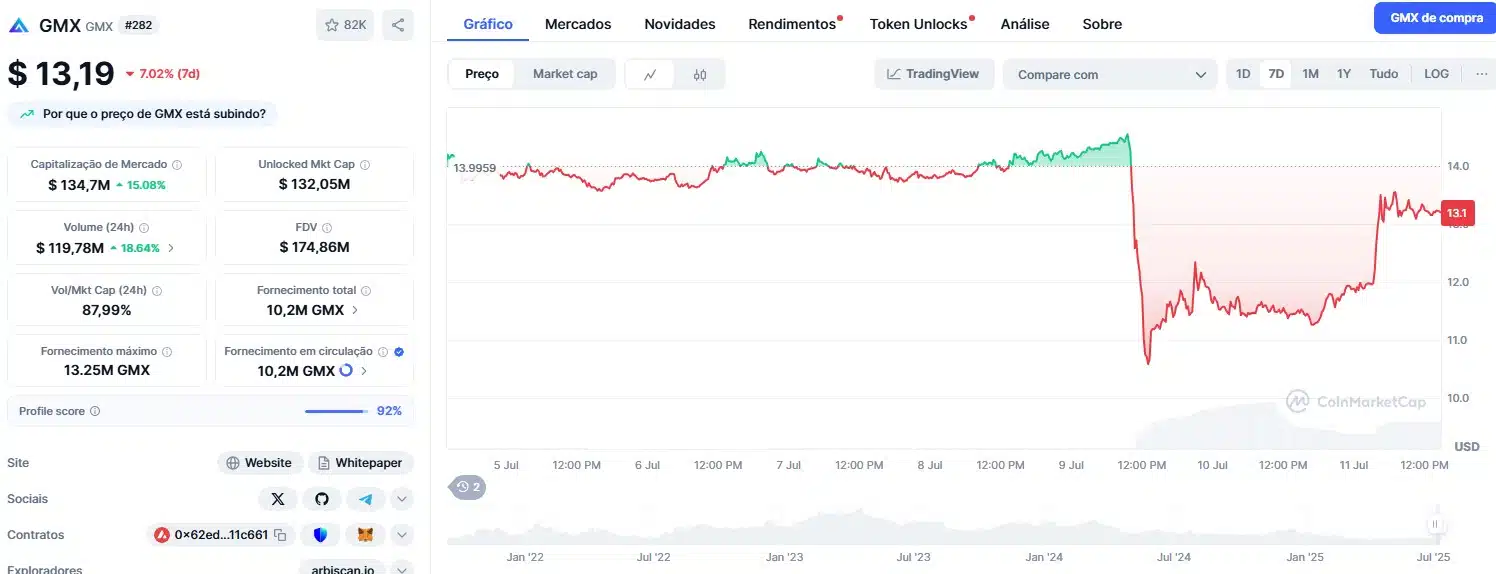

O token GMX (GMX) teve uma queda de 20% após a corretora homônima ser hackeada. No entanto, opera em forte alta após o hacker concordar com a devolução dos fundos.

Chegando a US$ 10,58 em seu fundo, a criptomoeda já opera em US$ 13,20 nesta sexta-feira (11), mais próximo da faixa dos US$ 14,44 onde era negociada antes do ataque.

Por fim, a GMX publicou uma análise sobre a vulnerabilidade em questão. No entanto, empresas de segurança apontam que uma falha semelhante já havia sido exposta.

“O bug explorado tem a mesma natureza de uma falha anterior (em 2022), pela qual a @GMX_IO pagou uma recompensa de US$ 1 milhão à @ColliderVC”, comentou a PeckShield, questionando se essa nova vulnerabilidade foi inserida ao consertar a anterior.

The post-mortem analysis of GMX V1 Exploit on Arbitrum is out and we want to share our thoughts:

1) The entry point of the attack was at https://t.co/ZySqTYnrJQ, not #L764.

2) While the reentrancy is being utilized, the exploited bug shares the same nature of an earlier (2022)… https://t.co/VLwMay4phZ pic.twitter.com/oqJELdb4ul

— PeckShield Inc. (@peckshield) July 11, 2025