A OpenZeppelin, uma empresa de segurança de blockchain, emitiu um alerta nesta sexta-feira (8) afirmando que uma vulnerabilidade em contratos inteligentes de Ethereum está roubando tanto ETH quanto tokens e NFTs de investidores.

A origem do problema teria ligação com tokens padrão ERC-2771 e a função Multicall. Embora diversos players do setor já tenham sido informados sobre a vulnerabilidade, a empresa notou um roubo de 84,59 ETH (R$ 1 milhão), além de outros menores.

Como recomendação, a empresa pede para que desenvolvedores pausem seus contratos, preparem um upgrade e caso isso não seja possível, se preparam para criar um snapshot para importar os saldos em um novo contrato.

Aos usuários, foi recomendado a revogação de permissões, mesmo que a falha já tenha sido corrigida. Conforme a falha envolve contratos ERC-2771, é possível que o número de afetados seja baixo.

Vulnerabilidade no Ethereum já faz vítimas

A vulnerabilidade nos contratos de Ethereum foi descoberta ainda no dia 20 pela Thirdweb. No entanto, a empresa passou os dias seguintes conversando com outros players para mitigar o problema. Na última segunda-feira (4), a Thirdweb publicou o primeiro comunicado público.

Já nesta sexta-feira (8), a OpenZeppelin revelou mais detalhes sobre a vulnerabilidade, explicando como o ataque funciona e também citando perdas sofridas por alguns investidores.

“Qualquer contrato que implemente Multicall e ERC-2771 é vulnerável à falsificação de endereço.”

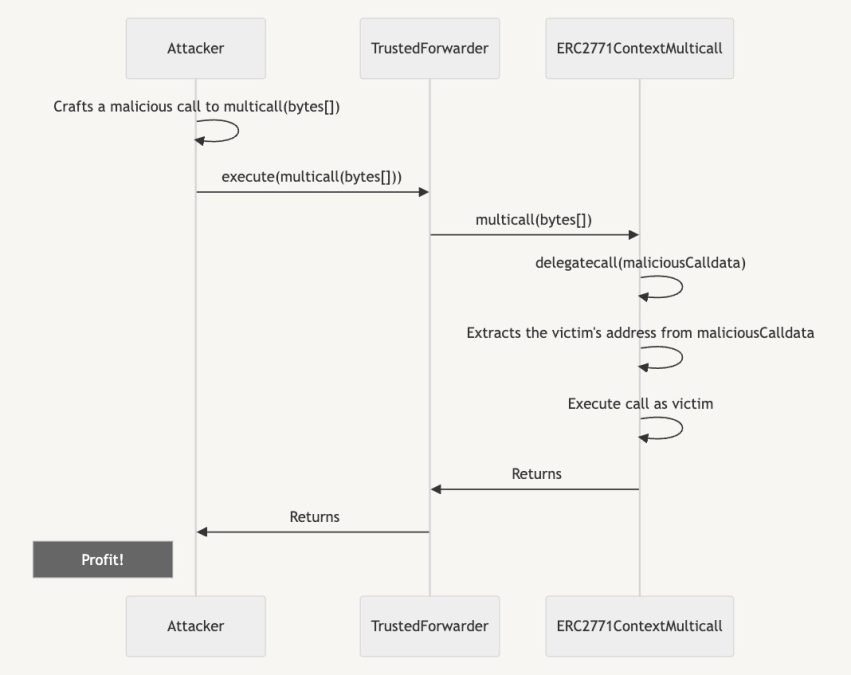

“No contexto da biblioteca de contratos OpenZeppelin, isso pode ser feito com Multicall e ERC2771Context”, informou a empresa. “Um invasor pode agrupar um calldata malicioso em uma solicitação encaminhada e usar o recurso delegatecall do Multicall para manipular a resolução _msgSender() nas subcalls.”

Em relação às perdas, um único usuário perdeu 84,59 ETH (R$ 1 milhão). Na sequência aparecem perdas menores, incluindo 17.394 USDC (R$ 85.400) e valores entre 0,29 ETH e 1,06 ETH, equivalentes a R$ 3.380 e R$ 12.359, respectivamente.

Empresa emite recomendações a desenvolvedores

Finalizando, a empresa cita uma série de recomendações para desenvolvedores e usuários para mitigar a vulnerabilidade. Além de roubar criptomoedas, os hackers também podem acessar funcionalidades dos contratos inteligentes.

“As etapas de mitigação recomendadas dependem dos detalhes da instância. Antes de agir, avalie se a vulnerabilidade se espalhou para funções com acesso a outras funções críticas.”

- Desative todos os encaminhadores confiáveis (se possível)

- Pause seu contrato (se possível)

- Peça aos seus usuários para remover qualquer aprovação dos seus contratos (se relevante)

- Prepare uma atualização (se possível)

- Avalie as opções de snapshot

Por fim, a vulnerabilidade deve atingir um número mínimo de pessoas, já que é bem específica. De qualquer modo, caso você seja um usuário hardcore de criptomoedas, é melhor conferir sua carteira. No momento desta redação, o Ether (ETH) opera em alta diária de 3,7%, sendo negociado a US$ 2.380.