Na última sexta (25), enquanto todos comemoravam o natal, o time de segurança da informação da CEMIG enfrentava um ataque ransomware. O vírus que sequestra arquivos e sistemas de empresas exigia um resgate em criptomoedas para liberação dos arquivos.

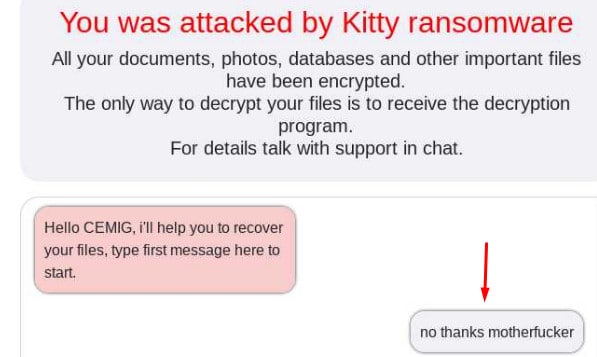

A CEMIG respondeu ao pedido de resgate com um educado “no, motherfucker” e decidiu por não pagar nenhum valor, mas restaurar backups para reestabelecer seus sistemas.

A CEMIG (Companhia Energética de Minas Gerais) é uma das maiores concessionárias de energia elétrica do Brasil, tendo sede na cidade de Belo Horizonte, capital do estado de Minas Gerais.

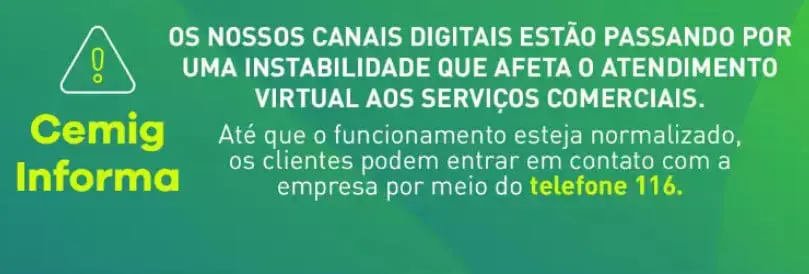

No sábado alguns usuários relataram nas redes sociais que não estavam conseguindo acessar alguns serviços online do site. No mesmo dia a CEMIG emitiu um comunicado informando que foi vítima de um ataque ransomware e que o atendimento estaria disponível através do telefone.

No, Motherf#cker

De acordo com o site Ciso Advisor a Cemig foi alvo do Kitty Ransomware. Os hackers por trás da praga digital deixaram um arquivo com um endereço na dark web onde a equipe da CEMIG poderia negociar um pagamento.

“Olá CEMIG, eu ajudarei você a recuperar seus arquivos, digite a primeira mensagem aqui para iniciar”.

A CEMIG decidiu por não pagar resgate algum e mandou um “não, motherfucker”, para os hackers.

Kitty Ransomware é uma familia de ransomware operado por hackers que fazem dupla extorsão. Ele pertencente a família de ransomware Scarab. Após um ataque bem-sucedido, o Kitty criptografa a maioria dos dados armazenados, e corrompe os arquivos.

Isso significa, em tese, que os criminosos costumam ignorar as vítimas assim que os pagamentos são feitos. Portanto, pagar pelo resgate não garante nenhum resultado positivo e os usuários são simplesmente enganados, as vezes com um novo pedido de resgate.

A decisão da CEMIG foi acertada, a melhor forma de lidar com ransomware é evitando que ele entre. Depois disso, backup.