O Centro de Prevenção, Tratamento e Resposta a Incidentes (CTIR) emitiu um comunicado no final da tarde desta terça-feira (14) sobre a vulnerabilidade ligada ao Log4j, um software do Apache usado em aplicações Java.

Confidencialmente alguns sites do governo brasileiro sofreram ataques nesta semana, assim como exchanges de criptomoedas internacionais. Embora nenhum destes tenha assumido a ligação entre o Log4j e os ataques, o crescimento da exploração desta vulnerabilidade é preocupante.

O alerta do CTIR acontece com urgência à medida que muitos sites utilizam este recurso, deixando que o atacante tenha acesso a credenciais e outros dados. Além disso, o CTIR também comenta sobre a chance de disseminação de ransomware, que basicamente sequestra computadores ao criptografar arquivos.

Coincidências

Os últimos dias foram marcados por alguns ataques nacionais e internacionais. No Brasil, o site do Ministério da Saúde sofreu não apenas uma porém dois ataques, onde dados foram roubados e excluídos, um ataque semelhante aconteceu ao site da Polícia Federal nesta terça-feira (13).

Apesar disso, não foi constatada a ligação entre a falha do Log4j e estes incidentes. O mesmo acontece com exchanges de criptomoedas, onde a AscendEX perdeu R$ 432 milhões no último domingo (12) e da BitMart que perdeu cerca de R$ 1,1 bilhão em criptomoedas após ter suas chaves privadas expostas.

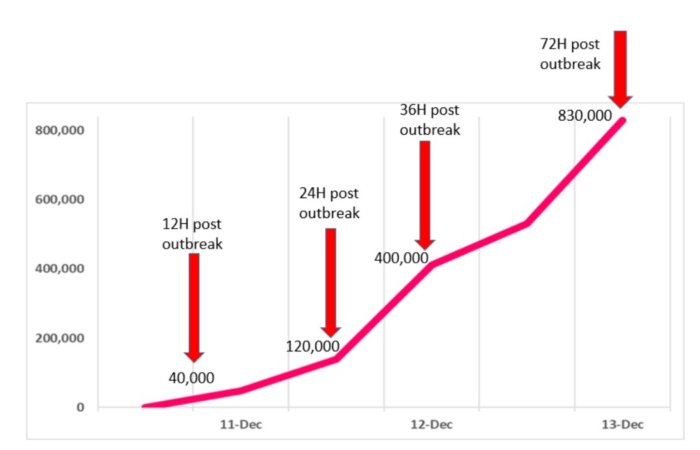

Mesmo com nenhum destes ataques mencionando ligação ao Log4j, é importante notar que mais de 830.000 mil tentativas de ataques foram realizadas em apenas 72 horas, de acordo com o site Check Point.

Governo pede monitoramento

Com isso, o Centro de Prevenção, Tratamento e Resposta a Incidentes (CTIR), recomendou que serviços monitorem logs de aplicações de forma contínua para buscar indícios de acesso não autorizado a funções do sistema.

Sua nota menciona processos ligados a mineração de criptomoedas, que podem ser muito rentáveis aos atacantes devido ao grande número de equipamentos que pode ser infectado. Assim como disseminação de ransonware, onde os arquivos do computador são criptografados e é requisitado uma quantia em criptomoedas para que eles sejam liberados, uma espécie de sequestro.

Por fim, a recomendação é que o Log4j seja atualizado para uma versão mais nova, com falha já corrigida pelo Apache. Em casos onde não é possível fazer tal atualização, há alguns comandos que podem mitigar os riscos de ataques.