Ao voltar do Japão para os Estados Unidos, Sam Curry foi surpreendido no aeroporto de Dulles ao ser abordado por agentes federais que apreenderam e revistaram seus dispositivos eletrônicos. “Fui presenteado com uma intimação”, comentou em suas redes sociais.

Embora seja um hacker, Curry trabalha para empresas, ou seja, procura e informa sobre falhas em seus sistemas para que sejam corrigidas antes de serem exploradas. Em seu Twitter, ele se descreve como um “caçador de recompensa de bugs”.

Comumente, tais profissionais são chamados de hackers “white hat” (chapéu branco) e recebem recompensas por evitar grandes desastres.

Especialista de segurança é intimado em aeroporto

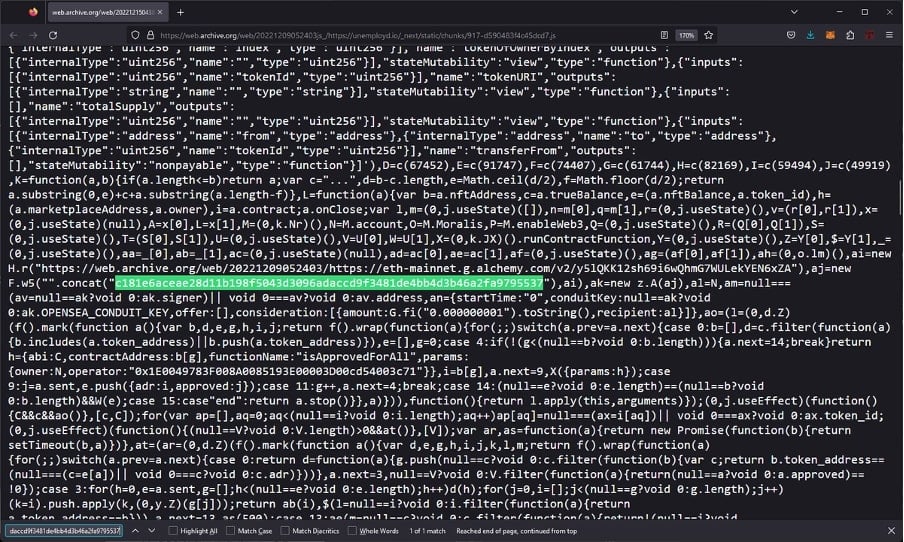

Conversando com o Bleeping Computer, Sam Curry revelou que tudo não passou de um mal entendido. O hacker conta que, ainda em dezembro de 2022, estava investigando um golpe de phishing, onde encontrou a chave privada da carteira dos golpistas.

“No JavaScript do site, o golpista publicou acidentalmente sua chave privada de Ethereum. Infelizmente, encontrei ela 5 minutos tarde demais e os ativos roubados desapareceram.”

Com a chave privada em mãos, e tentando recuperar o dinheiro das vítimas, Curry rapidamente a importou tanto em sua carteira quanto na OpenSea, um mercado de NFTs online, deixando rastros de seu acesso.

“Durante esse processo, importei a chave privada para minha [carteira] MetaMask e entrei na OpenSea para verificar se havia alguma coisa na carteira”, continuou Curry. “Quando fiz isso, estava no meu endereço de IP residencial e obviamente não tentei ocultar minha identidade já que eu estava simplesmente investigando isso.”

Segundo o hacker, a OpenSea repassou seu endereço de IP para o governo americano, que já estava investigando o caso, e os agentes pensaram que tinham encontrado o suspeito do golpe.

“Eles descobriram quem eu era e então decidiram usar a imigração como desculpa para pedir meu dispositivo e me convocar para uma audiência, em vez de apenas me enviar um e-mail ou algo assim.”

Em outro trecho, Curry descreve que os agentes estavam com uma “pasta de papel pardo” com diversas informações sobre ele, incluindo foto e detalhes sobre suas redes sociais.

Segundo o hacker, se os agentes tivessem “investigado um pouco mais” ou feito uma “breve leitura”, saberiam quem ele era e o com o que trabalha.

Como destaque, a Bleeping Computer nota que Curry já relatou falhas em APIs de diversas empresas automotivas, como Toyota, Mercedes e BMW. Indo além, o hacker também é conhecido por ter identificado vulnerabilidades que permitiam o roubo de milhas aéreas “ilimitadas”, bem como um problema nos sistema do Uber e outros golpes com criptomoedas.

Em última análise, Curry apontou que seu currículo não lhe ajudou em nada. Ou seja, os agentes estavam realmente interessados em saber o envolvimento dele no caso.

“Estou compartilhando isso porque acho que é algo que as pessoas deveriam estar cientes se estivessem fazendo um trabalho semelhante”, finalizou o hacker. “Foi amplamente compartilhado que a chave privada vazou e minha experiência como pesquisador de segurança não foi suficiente para dissuadir o uso do [controle de imigração] e um grande júri para me intimidar.”

Por fim, todas as acusações contra Curry foram retiradas. Apesar da entrevista ao Bleeping Computer, o hacker também apagou o relato que fez em suas redes sociais. As agências americanas não responderam o contato da mídia internacional.