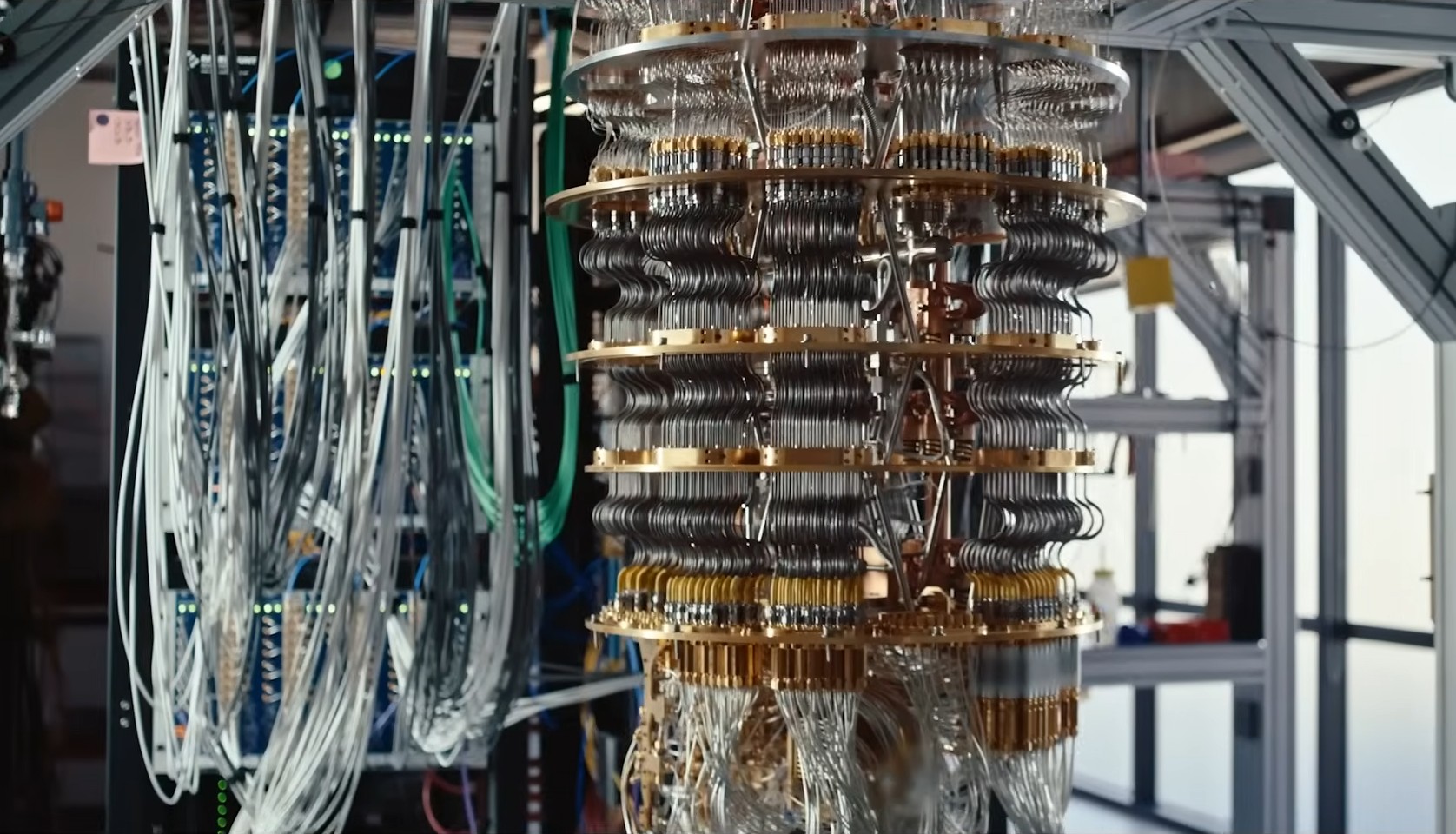

Google afirma que ameaça quântica para criptomoedas está cada vez mais próxima de se tornar realidade. Foto: Google/Reprodução.

O Google publicou nesta terça-feira (31) um documento de 57 páginas sobre os riscos de computadores quânticos para criptomoedas que usam curvas elípticas, incluindo Bitcoin, Ethereum e outros projetos, incluindo tokens como USDT e USDC.

Dividido em 9 capítulos, o estudo analisa o problema e possíveis soluções.

Um dos destaques é a menção a 2,3 milhões de bitcoins, avaliados em US$ 153,5 bilhões na cotação atual, considerados perdidos. Em outras palavras, não seria possível migrá-los para endereços resistentes à computação quântica.

Logo na introdução, os pesquisadores revelam que uma curva elíptica de 256 bits pode ser quebrada por um computador quântico com 1200 qubits lógicos e 90 milhões de portas Toffoli ou então 1450 qubits lógicos e 70 milhões de portas Toffoli.

Atualmente, os computadores mais avançados já ultrapassam os mil qubits físicos (hardware), mas a taxa de conversão para qubits lógicos (o resultado final) ainda é baixa. O Google estima que são necessários meio milhão de qubits físicos para gerar 1200 qubits lógicos.

Já as portas Toffoli são ainda mais difíceis de serem implementadas, embora isso também esteja evoluindo.

Embora a ameaça pareça distante, vale lembrar que a computação tem avanços rápidos. Somado a isso, hoje as criptomoedas estão avaliadas em US$ 2,3 trilhões, sem contar o valor de empresas que trabalham direta ou indiretamente com elas.

No capítulo seguinte, o Google destaca que existem três vetores de ataques que poderão ser feitos por computadores quânticos.

“Em particular, seria possível categorizá-los pela propriedade de segurança que violam, resultando em uma classificação mais detalhada em ataques à propriedade de ativos (ex: falsificação de transações no Bitcoin), ao consenso (ex: reorganizações profundas da blockchain após comprometer mais da metade dos validadores do Ethereum), à confidencialidade (ex: ataques à desvinculação de endereços diversificados no Zcash), à integridade monetária (ex: criação de novas moedas no Mimblewimble ou em um zk-rollup vulnerável do Ethereum), à solvência (ex: colapso de paridade devido a resgates ilegítimos no Rootstock ou em stablecoins, drenagem furtiva de um pool de anonimato no Tornado Cash), à disponibilidade de dados (ex: falsificação de uma prova de amostragem de disponibilidade de dados no Ethereum) ou à governança (ex: falsificação de votos na Cardano ou em uma Organização Autônoma Decentralizada no Ethereum, tomada de ativos em uma ponte multisig).”

Em relação ao Bitcoin, o Google destaca que seus endereços possuem variados tipos de scripts, incluindo P2PK (Pay-to-Public-Key), P2PKH (Pay-to-Public-Key-Hash), P2SH (Pay-to-Script-Hash), dentre outros.

O destaque fica para o P2PK já que, como seu nome sugere, a chave pública já está revelada, podendo resultar em ataques de longo alcance.

“Pouco mais de 1,7 milhão de bitcoins (quase 9% de todos os bitcoins) são garantidos por scripts de bloqueio P2PK”, aponta o Google.

Uma forma de proteger esses bitcoins seria movê-los para outros endereços, sejam resistentes a ataques de longo alcance ou então para endereços resistentes à computação quântica, que ainda não foram implementados, embora haja conversas sobre o tema.

O problema é que dentro desses estão 1,1 milhão de moedas de Satoshi Nakamoto, dentre outros bitcoins perdidos. Ou seja, não há como movê-los.

“Destacamos o exemplo dos scripts de bloqueio Pay-to-Public-Key (P2PK) do Bitcoin, que protegem mais de 1,7 milhão de BTC. O total de bitcoins inativos vulneráveis a ataques quânticos pode chegar a 2,3 milhões de BTC quando todos os tipos de script são considerados. Diferentemente de carteiras ativas, que podem migrar para novos padrões, ativos inativos não podem ser “corrigidos” por meio de forks que habilitem protocolos de Criptografia Pós-Quântica (PQC) para transações futuras.”

“P2PK, P2TR e P2MS são considerados 100% vulneráveis. Os demais tipos de scripts são considerados vulneráveis por possuírem chaves reutilizadas se (endereços que apareceram em uma Entrada [Input]) E (atualmente possuem saldo em Saídas Não Gastas [Unspent Outputs])”, explica o Google.

Em outra imagem, o Google aponta para as carteiras vulneráveis com o maior número de bitcoins.

Outra preocupação levantada por investidores é o impacto que computadores quânticos teriam na mineração do Bitcoin, o Proof-of-Work. Neste caso, o estudo do Google aponta que tal ameaça é nula por hora.

“Uma parte significativa da literatura que aborda vulnerabilidades quânticas no Bitcoin parece tratar do uso do algoritmo de Grover para acelerar a mineração, e o discurso informal em mídias sociais e do setor indica uma crença persistente de que computadores quânticos podem representar uma ameaça ao mecanismo de consenso Proof-of-Work do Bitcoin”, inicia o Google.

“No entanto, sustentamos que isso não é nada com que se deva preocupar nas próximas várias décadas.”

Por outro lado, o estudo aponta que, se os bitcoins dormentes começarem a ser roubados, isso fará o preço da criptomoeda cair devido à maior oferta no mercado e pânico dos usuários. Como consequência, isso diminuiria a recompensa dos mineradores, que precisariam desligar suas máquinas, enfraquecendo a segurança da rede, principalmente sobre ataques quânticos de curto alcance.

“Isso poderia levar algumas pools de mineração a desligarem parte de sua capacidade, aumentando o intervalo médio entre blocos. Isso reduziria a taxa de transações e, por sua vez, afetaria a experiência do usuário e tornaria ataques de curto alcance mais fáceis.”

Em outras palavras, um efeito dominó.

No capítulo 5, os pesquisadores deixam o Bitcoin de lado para focar no Ethereum. Embora a criptomoeda seja parecida com o Bitcoin, elas possuem diferenças entre si.

Isso inclui o uso de conta com saldo (account-based) ao invés de saídas não-gastas (UTXOs). Em outras palavras, o Ethereum funciona como uma conta de banco e a chave pública estará sempre exposta após o primeiro gasto, já que o endereço utilizado é sempre o mesmo.

Indo além, o Ethereum utiliza Proof-of-Stake ao invés de Proof-of-Work, bem como contratos inteligentes e possui uma grande dependência de soluções de segunda-camada para escalabilidade. Ou seja, um design mais robusto, mas com mais problemas a serem resolvidos.

Como pode ser visto na imagem acima, isso afeta até mesmo stablecoins como Tether (USDT) e USD Coin (USDC), bem como outros tokens na rede, além dos próprios ethers (ETH) em stake ou não.

Na sequência, o Google aponta que outras criptomoedas também estão vulneráveis a ataques de computadores quânticos. Isso inclui antigos clones do Bitcoin, como Bitcoin Cash, Litecoin, Dogecoin e Zcash, mas também projetos como Solana pelos mesmos motivos.

Além de sugerir a implementação de endereços resistentes a esses ataques, o Google se mostra preocupado com as moedas dormentes de todos esses projetos.

No caso do Bitcoin, os pesquisadores apontam que três abordagens estão sendo analisadas:

O texto aborda os pontos positivos e negativos de cada opção com detalhes, notando que não existe um consenso sobre qual é a melhor opção.

Finalizando, o Google afirma que a evolução dos computadores quânticos representa uma ameaça séria para as criptomoedas e sugere que profissionais dos dois campos trabalhem em conjunto.

“Nossa constatação de que uma arquitetura supercondutora poderia quebrar o ECDLP de 256 bits com menos de meio milhão de qubits físicos desafia a visão convencional sobre o cronograma dessa ameaça.”

“Não se trata apenas de um perigo distante para chaves inativas; o potencial de CRQCs fast-clock iniciais lançarem ataques on-spend dentro do tempo médio de bloco de dez minutos do Bitcoin coloca transações ativas em risco imediato, desmontando a suposição de que a priorização baseada apenas em taxas seria suficiente para superar adversários quânticos”, finalizam os pesquisadores. “Sustentamos que o tempo restante até a chegada dos CRQCs ainda é maior do que o tempo necessário para migrar blockchains públicas para PQC, embora a margem de erro esteja cada vez menor.”

Comentários